關注醫療設備網絡安全:基于治理主動管控風險

譯者序

近年來醫療設備數字化發展迅速,無論是用于癥狀監測的信息采集、診斷檢查的數據處理,以及用于手術操作的自動控制等臨床輔助功能,都得益于數字化賦能,使其做得更好。然而,數字化在帶來好處的同時,也帶來了網絡安全風險。盡管當前世界各國已經意識到這個問題,并在不斷地完善相關法律、規章和管理體系,但是仍未能覆蓋醫療設備網絡安全管控的各個方面。為此,對于設備的管理者和使用者而言,必須主動作為,以應對醫療設備網絡安全的新挑戰。作者強調,醫療衛生機構應注重以“治理”為手段,多方協同,主動作為,共同應對醫療設備網絡安全新風險。為此,譯者翻譯了這篇文章,Advancing Medical Device Cybersecurity Beyond Compliance: Managing Risk with Governance 。文章的作者是TRIMEDX網絡安全高級副總裁。TRIMEDX是一家美國的臨床資產管理公司,公司為醫療衛生機構提供臨床工程服務、臨床資產信息技術和醫療設備網絡安全服務。

當今,數字技術已經融入醫療系統各領域全過程,網絡已成為醫院運營的必要支撐,數字技術也快速融入醫療設備。新興信息技術對于改善治療效果、提升工作效率發揮出越來越大的作用,但與此同時,也帶來了網絡安全問題。數字化醫療設備,以及這些設備所實現的功能,都面臨網絡安全的威脅。為此,政府和醫療行業不斷完善相關法律法規和防護標準,健全安全監管框架,降低網絡安全風險的威脅。然而由于數字化過程發展速度快、勢頭猛,試圖全面化解醫療設備網絡安全風險,仍是一項艱巨的任務。

對于醫療衛生機構而言,應遵循各種法規和標準要求,做好安全防護工作。但是人們發現,僅僅做到這個層次的防護水平,還是不夠的。醫療設備自身技術手段具有特異性和多樣性,各種設備功能和安全防護能力也存在差異。為此,醫療衛生機構須在遵循通用的安全標準基礎之上,進一步根據其特定的風險場景,有針對性地選擇和采取安全防護手段和措施。

1 越來越多的“在線設備”聯網使用

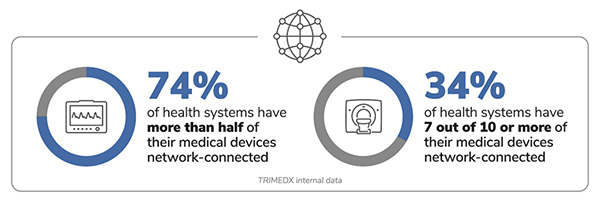

醫療衛生機構的醫療設備數字化進程,正在發生重大轉變:74%的醫療衛生機構報告,他們一半以上的醫療設備必須在線聯網使用。1

基于網絡的醫療設備應用將會進一步的發展。設備網絡化,在提高診療水平方面取得了明顯的成效。但是如果不采取安全穩健的安全防護措施,將會面臨各種意想不到的風險和挑戰。隨著醫療衛生機構內部聯網設備數量越來越多,醫療衛生機構也必須認識到醫療設備網絡安全工作越來越重要,要求在接受新的立法、法規和指南來制定和實施強大而有效的網絡安全計劃時,還要更全面地去管控風險,而不僅僅做到“合規”。

2 國家加強了對醫療設備網絡安全的監管

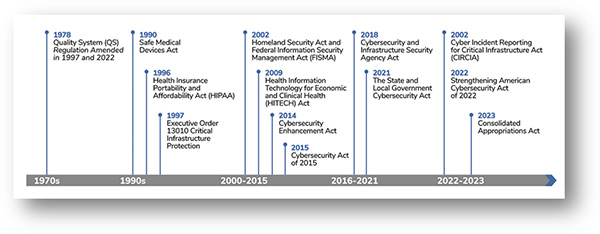

醫療數據安全保護工作相比醫療設備網絡化應用開展得要早,但是,面對快速普及的數字化應用和由此產生的安全風險而言,法規和制度建設是相對滯后的。

2.1 健康保險流通與責任法案 (HIPAA) - 1996年

1996年簽署HIPAA法案以來(Health Insurance Portability and Accountability Act),它一直是作為醫療數據保護的基石。HIPAA的重要性在于它扮演了患者信息守護者的角色。隨著時間的推移,政府不斷地進行更新升級,以應對不斷增長的技術和醫療數據安全風險。HIPAA安全規則中,除了數據安全之外,涵蓋的安全對象還包括ePHI的保護(electronic Protected Health Information電子化的受保護的健康信息,HIPAA法案中對屬于ePHI的18個數據項給出了具體定義,包括:姓名、地址、電話、生物識別特征等“個人信息”)。本安全法案表明,政府對醫療網絡安全日益關注,要求醫療衛生機構采取措施,確保ePHI的機密性、完整性和可用性,包括采用防火墻、加密和數據備份等措施。

雖然HIPAA是一個強制性標準,提出了嚴格的安全工作規范。但HIPAA主要側重于數據保護,并沒有考慮設備安全問題。一般而言,醫療設備是ePHI數據的收集和傳輸節點。我們應進一步關注這方面的問題,醫療設備通常會存儲和傳輸大量的ePHI數據。這些數據在診斷、監測和治療方面發揮著至關重要的作用。但是,每個存儲和處理ePHI數據的聯網設備,都可能存在不能滿足HIPAA要求的情況。醫療設備安全風險是復雜的,超出了現有HIPAA法規所覆蓋的范圍,為此應該對法案進一步升級,使其要求更加全面。

2.2 經濟刺激和臨床健康信息技術 (HITECH) 法案 - 2009年

2009 年國會通過了《經濟刺激和醫療領域衛生信息技術法案》 (HITECH --Health Information Technology for Economic and Clinical Health Act)。HITECH法案是2009年《美國經濟復蘇和再投資法案(American Recovery and Reinvestment Act )》的一部分。HITECH法案鼓勵醫療衛生機構使用電子健康記錄,也加強了對醫療服務數據的隱私和安全保護,并增加了應用和執法監督要求。HITECH擴展了HIPAA范疇,要求設備廠商必須報告安全風險防御不符合法規要求的情況。與HIPAA一樣,HITECH法案授權政府對某些違規行為進行處罰和罰款,但是并沒有對醫療設備的網絡安全提出有針對性的要求。

2.3 綜合撥款法案,第3305條:“確保醫療設備的網絡安全” - 2023年

2022年,國會通過了對《聯邦食品、藥品和化妝品法案 (Federal Food, Drug, and Cosmetic (FD&C) Act)》的修改,以加強FDA醫療設備審批過程中對網絡安全的要求。2

從2023年開始,醫療設備制造商必須向FDA提交應對其新產品中處置網絡安全漏洞的計劃。設備制造商還必須制定相關工作流程,提供關于對嵌入式軟件的升級和安全加固服務。法案要求設備廠商對其產品的網絡安全保障措施情況,在其申報材料中進行說明。但是,對于那些在新規則實施之前已經上市的設備,尚未做出如何處置的要求。

2.4 HHS 405(d) 項目 - 2015年

HHS 405(d)是衛生與公眾服務部 (HHS)與聯邦政府之間的一個合作項目。該項目是為了落實2015年美國《網絡安全法》的要求,通過部門之間的合作,為醫療服務和公共衛生機構的網絡安全工作提供更有價值的技術指導和參考信息。然而,這個項目缺乏執行和處罰機制,因而難以推動醫療衛生機構層面各項工作的落實。

3 醫療衛生機構中的設備安全風險日益嚴峻

3.1 2021年,勒索病毒軟件攻擊給美國的醫療衛生機構造成了78億美元的損失。?

醫療服務領域的網絡安全環境在不斷變化,所帶來的新挑戰超出了立法和監管規章的升級速度。為此,應該看到醫療服務數據泄露主要原因為信息技術能力不足所致。黑客攻擊和信息技術問題占報告事件的很大一部分。2023年8月,向民權辦公室(OCR)報告的事件中,有83.8%被確定為黑客或信息技術事件。3

近年來,勒索病毒軟件給醫療衛生機構造成了重大損失。勒索病毒軟件攻擊與其他類型的數據泄露事件不同,因為它們通常不會尋求獲取ePHI數據或其他敏感信息。相反,攻擊者會將個人或組織的數據記錄鎖定。在醫療服務領域,意味著無法訪問患者記錄或醫療設備被禁用。個人勒索病毒軟件攻擊已使醫療衛生機構損失了數十億美元的罰款和訴訟,并影響了數月時間的臨床業務運營。?

3.2 技術支持方面存在差距

醫療衛生機構目前使用的大多數醫療設備,并沒有遵循2023年實施的FDA(美國食品與藥品監督管理局)安全規范標準要求,這意味著設備廠商對漏洞的補丁支持較少。來自TRIMEDX公司提供醫工服務和管理的210萬臺醫療設備的相關數據顯示,醫療健康系統現有的設備中,68%的設備存在漏洞,但設備制造商沒有進行查驗和補丁更新。1

3.3 網絡安全監管框架之外的風險挑戰

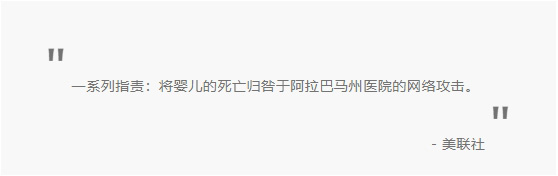

HIPAA和HITECH等立法主要側重于保護患者數據。然而,在臨床環境中,醫療設備與患者連接時,網絡安全風險有可能誘發醫療安全問題,甚至可能對患者生命安全造成威脅。當發生不良事故的結果或死亡原因與網絡攻擊有關時,相關處置規則尚不完全能從現行立法規則中找到處置依據。像阿拉巴馬州這樣的訴訟,勒索病毒對醫療設備的攻擊導致了剛出生的嬰兒死亡,這意味著未來的網絡安全風險可能會給醫療衛生機構帶來更大的損失。6

網絡攻擊還威脅到醫療衛生機構難以衡量但又非常寶貴的資源:醫院的聲譽。人們對網絡安全事件的記憶可能會持續很長時間,尤其是在廣為人知的情況下,無論是對醫療業務開展,還是對行使拯救患者的使命,對醫療衛生機構所造成的社區信任損害,都是無法承受的。

4 如何建設更強大的治理體系

雖然法律法規在制定網絡安全標準方面發揮著關鍵作用,但它們往往是被動的,遲緩的,不可能是積極主動的。對于利潤微薄的醫療衛生機構來說,僅僅依靠處罰和罰款是難以持續做好網絡安全工作的。醫療衛生機構必須在法律要求基礎上,主動地去應對網絡安全的挑戰。

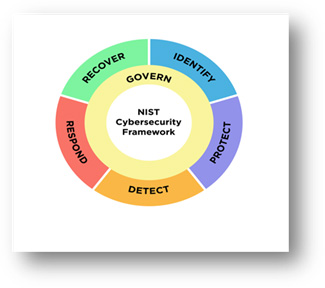

4.1 建設更強壯的安全框架

做好醫療設備網絡安全工作,一種有效的方法是嚴格采用行業的安全標準,例如,美國國家標準與技術研究院 (NIST——National Institute of Standards and Technology) 開發的網絡安全框架。NIST的框架包括五大支柱:

1.識別:培養組織有效管理網絡安全風險的識別能力。

2.保護:實施安全保障措施,確保能提供關鍵的醫療服務。

3.檢測:開展檢測活動以及時識別網絡安全事件。

4.響應:制定應急響應預案,以便在檢測或遇到網絡安全事件時采取行動。

5.恢復:制定恢復工作預案,及時恢復因網絡安全事件而受損的功能或服務。

2023年,NIST又引入了一個新的支柱——“治理”,它強調組織的內部治理體系建設,以指導組織有效地執行框架中規定的行動。?

乍一看,對于已經建立的框架來說,這似乎是多余的。然而,治理具有一致性、協調性,讓網絡安全流程上各個環節主動發揮作用的動力,這樣可以提升機構整體防護水平。對于面臨巨大財務和運營壓力的醫療衛生機構來說,基于網絡安全治理體系建設的方法,是有效應對意外風險的唯一途徑。

NIST安全框架的價值在于,它一方面要遵循國家法律法規要求,另一方面要專注于機構內部的安全需求的最佳實踐。這樣做的目的是,讓醫療衛生機構形成一種安全文化,即醫療設備網絡安全是除監管之外最優先的事項,需要所有相關者共同承擔責任和協同工作,這是防范網絡安全風險的關鍵所在。

4.2 從多方位視角去認識網絡安全風險

為了采用更強有力的網絡安全政策,醫療衛生機構需要全面了解其設備網絡安全風險情況。醫療設備很復雜,與之相關的風險同樣錯綜復雜。醫療衛生機構在評估數字化醫療設備網絡安全風險時應考慮多方面的因素:

● 設備是否能夠連接到網絡,當前是否已連接?

● 意外的設備故障會危及患者生命嗎?

● 設備故障將如何影響提供醫療服務的能力?

● 設備是否能顯示任何異常網絡行為?

● 設備可以存儲ePHI數據嗎?

● 設備是否存在已知的軟件漏洞?

● 設備制造商是否提供軟件升級補丁支持?

只有認識到這些復雜性,方能讓醫療衛生機構中的相關人員自覺地采取行動去應對各種各樣的風險。建立數字化醫療設備網絡安全治理體系,是從更多視角去認識風險。在技術層面、業務層面和領導層面協同一致地做好安全防護工作,共同維護組織的聲譽。

4.3 持續性改進和實現閉環管理

衛生系統即使是考慮了多方面的風險因素,但仍是不足道的,因為安全風險是不斷變化的。為此,要定期開展標準化評估,及時識別風險,采取應對措施。建立嚴格的風險評估標準,意味著可以量化到具體設備上的風險,并確定其安全防范處置的優先級別。建立標準的安全管理工作制度和工作流程,定期開展評估,實現閉環管理,可及時發現存在的問題,為及時采取安全防范措施取得先機。醫療設備網絡安全風險會隨著時間的推移而變化,持續性評估和閉環管理,可以幫助醫療衛生機構動態跟蹤安全風險變化情況。在出現重大風險時,能夠快速識別并改善其應對能力。總而言之,定量、閉環的方法可以讓醫療衛生機構的安全防護工作保持領先地位,主動破解數字化醫療設備面臨的安全風險。

*TRIMEDX是美國一家行業領先的獨立臨床資產管理公司,提供全面的臨床工程服務、臨床資產信息和醫療設備網絡安全服務,幫助醫療衛生機構將其臨床資產轉化為戰略工具,推動減少運營費用,優化臨床資產資本支出,最大限度地利用患者護理資源,并提供更好的安全和保護。TRIMEDX的解決方案來自醫療衛生機構,并為其提供服務,它擁有92%的活躍醫療設備模型的數據。

參考文獻:

1.TRIMEDX內部數據。

2.美國食品和藥物管理局。(2023年10月4日)網絡安全。

3.榿木,S.(2023年9月20日)。2023年8月醫療服務數據泄露報告。HIPAA 期刊。

4.IBM 安全性。(2023年7月24日)。2023年數據泄露成本報告。

5.Bischoff,P.(2022 年10月5日)。2020年,針對美國醫療衛生機構的勒索病毒軟件攻擊造成208億美元的損失。比較技術。

6.美聯社新聞(2021年10月1日)。Suit將嬰兒的死亡歸咎于阿拉巴馬州醫院的網絡攻擊。美聯社新聞。

7.美國國家標準與技術研究院。(2023年8月23日)。NIST起草了對其廣泛使用的網絡安全框架的重大更新。NIST的。

作者:Scott Trevino,TRIMEDX網絡安全高級副總裁

來源:https://www.himss.org/resources/advancing-medical-device-cybersecurity-beyond-compliance-managing-risk-governance

點擊此處可查看文章原文

首 頁

首 頁